ランサムウェアは事前の対策が重要!感染時の対処法も解説

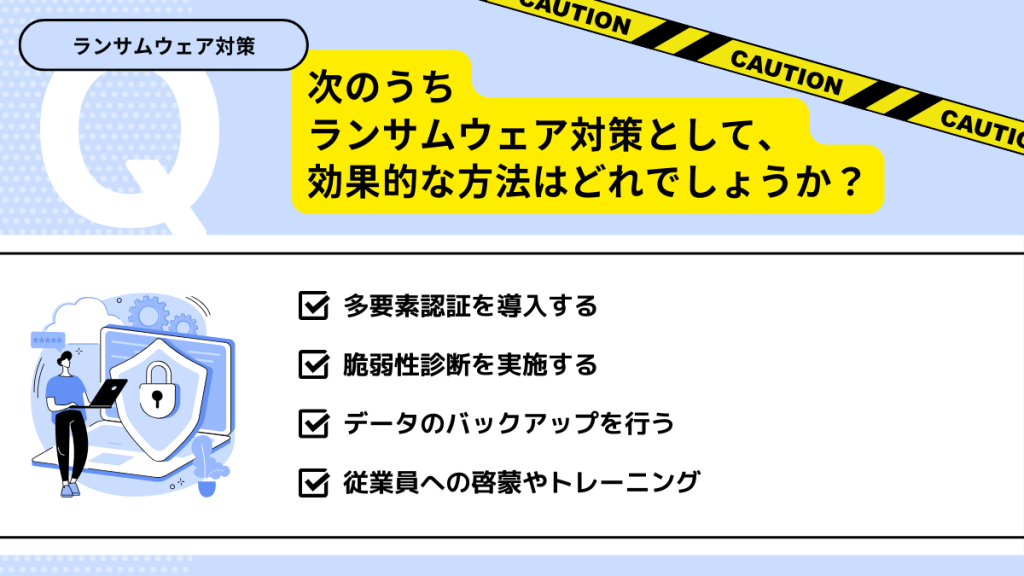

ランサムウェアは情報漏洩やシステムダウンを引き起こす可能性があります。会社をこれらのリスクから守るためには、対策を講じなければなりません。そこで、ランサムウェア対策に関する【情報セキュリティクイズ】です。

近年ランサムウェア被害件数が多くなっているため、その対策を行うことになりました。

次のうち効果的な方法はどれでしょうか?すべて選んでください。

①多要素認証を導入する

②脆弱性診断を実施する

③データのバックアップを行う

④従業員への啓蒙やトレーニング

いかがでしょうか?

正解は、

・

・

・

①②③④すべてが効果的な方法です。

ランサムウェアによる被害は、情報処理推進機構(IPA)が毎年公開している「情報セキュリティ10大脅威(組織編)」によると、2020年から4年連続で被害1位となっています。技術的な側面はもちろん、従業員の啓蒙やトレーニングに関しても重要な対策となります。

本記事ではランサムウェアについて、対策方法や感染時の対処法、実際の被害事例を紹介します。

ランサムウェアとは

ランサムウェアの種類

ランサムウェアの攻撃方法

ランサムウェアに感染したら

ランサムウェアの被害件数

ランサムウェア被害の事例

石油のパイプライン停止

アルミニウム製造会社のサーバーが感染

ゲームソフトメーカーの個人情報流出

サービス事業会社での個人情報暗号化

自動車メーカーでシステム障害

大学でアカウント情報流出

製粉会社のデータ暗号化

ランサムウェアの対策方法

多要素認証の導入

脆弱診断の実施

データのバックアップ

メールリンクの見極め

アンチウイルスソフトのインストール

従業員への啓蒙

ランサムウェア対策には社員の教育が大切

ランサムウェアとは

ランサムウェアとは、会社データが暗号化により利用できなくなるマルウェアです。

主な被害は、以下の通りです。

- データ暗号化や画面ロックによる業務妨害

- データと引き換えに身代金を請求

- 情報漏洩

データが暗号化されたり画面ロックされたりすると、会社の機能が停止してしまいます。これらを解除するために、身代金を請求されるケースもあるため注意が必要です。

ランサムウェアに感染すると、以下の手順でランサムウェアが起動します。

- 内部ネットワークへ侵入

- システムをハッキング

- データの窃取

- ランサムウェアを展開

ランサムウェアは、メールやVPNの脆弱性から内部ネットワークに侵入し、ハッキングによりデータや情報を窃取します。そのあとランサムウェアを展開し、データの暗号化やシステムの制御が行われます。

ランサムウェアの種類

ランサムウェアにはさまざまな種類があり、大きく「暗号化型」と「画面ロック型」にわけられます。さらにランサムウェアは、細かく16種類あります。

| 種類 | 詳細 |

| クリプトロッカー | 価値のあるファイルを暗号化し、ネットワークを使えなくする |

| クリプトウォール | ファイルの拡張子を変更し、ファイルやバックアップの暗号化を行う |

| テスラクリプト | 文書や画像などのファイルのみならず、ゲーム用のファイルも暗号化する |

| トロルデシュ | スパムメールのリンクや添付ファイルから感染し、攻撃者が直接身代金を要求する |

| ジグソー | 要求をのまなければ1時間ごとにファイルが削除される |

| ペトヤ | ファイルのみでなくハードディスク全体も暗号化する |

| ゴールデンアイ | 感染後1時間以内に強制で再起動しデータを暗号化する |

| ロッキー | 160以上のファイルを暗号化でき、偽装メールの添付ファイルを開くと感染する |

| バッドラビット | 改ざんされたウェブサイトにアクセスすると感染する |

| ワナクライ | 自己増殖できる機能を持ち、150か国以上で被害があった |

| リューク | 復元オプションの無効化や、ネットワークドライブの暗号化によりバックアップも復元できなくなる |

| ガンドクラブ | ウェブカメラを乗っ取り撮影したとのメッセージが届き、身代金を要求する |

| メイズ | 情報の窃取を行ってからデータを暗号化する |

| ロックビット | データ暗号化の速度が速く、ネットワーク内で自動的に拡散される |

| コンティ | システムの脆弱性などを利用して侵入するRaSS型のランサムウェア |

| キューロッカー | データを暗号化し、バックアップからデータ復元に使うスナップショットも削除する |

このように、ランサムウェアには多くの手口があります。

ランサムウェアの攻撃方法

ランサムウェアの攻撃方法は6つあります。

- 多重脅迫型ランサムウェア

- 標的型ランサムウェア

- 破壊型ランサムウェア

- 暴露型ランサムウェア

- RaaS型ランサムウェア

- サプライチェーン攻撃型ランサムウェア

多重脅迫型では、何度も脅迫されます。例えば、データの暗号化を解除するために身代金を要求したあと、DDoS攻撃によってシステムへのアクセスができなくなります。

特定の会社や個人を狙ったランサムウェアが、標的型です。不特定多数にばらまくランサムウェアとは異なり、ターゲットに合わせてカスタマイズされています。

破壊型はデータの破壊を目的とするため、データの復号が非常に困難である点が特徴です。これに対し暴露型は情報の公開が目的であり、情報漏洩のリスクが高まります。

RaaSとはサイバー犯罪者へランサムウェアを提供するサービスです。RaaS型のランサムウェアを利用し、サイバー犯罪者が簡単にランサムウェアを使用できるようになりました。

サプライチェーン型は子会社を狙って大企業へ影響を与えるランサムウェアです。子会社のシステムダウンによって、親会社を間接的に攻撃します。

ランサムウェアに感染したら

もしもランサムウェアに感染したら、以下の手順で被害を最小限に食い止めましょう。

- ネットワークからの隔離

- セキュリティ担当への報告

- ランサムウェアの駆除

- 被害や感染経路の把握

- データの復元

ランサムウェアに感染したら、まず感染した端末をネットワークから隔離します。接続したままにすれば、同じネットワーク内の端末へ感染する恐れがあります。速やかに隔離を行い、セキュリティ担当者へ報告し、ランサムウェアを削除しましょう。

そのあと被害の状況や感染経路を把握し、再びランサムウェアが侵入できないよう対策を行います。暗号化されたデータは復号ツールによって復元できるケースもあるため、活用してください。

ランサムウェアの被害件数

2023年の国内ランサムウェア被害件数は197件です。これは、前年に比べると少し減ったものの、高水準で推移しているといえます。

同年、世界規模ではランサムウェアによる約1,650億円の被害があり、前年のほぼ2倍となりました。多くの会社がランサムウェア対策を行っていてもなお、これだけの身代金を支払う事態に陥っているのです。

ランサムウェア被害の事例

ここでは、ランサムウェア被害の事例を紹介します。

- 石油のパイプライン停止

- 病院のシステムダウン

- アルミニウム製造会社のサーバーが感染

- ゲームソフトメーカーの個人情報流出

- サービス事業会社での個人情報暗号化

- 自動車メーカーでシステム障害

- 大学でアカウント情報流出

- 製粉会社のデータ暗号化

それぞれ詳しく解説するため、ランサムウェアの脅威を理解しましょう。

石油のパイプライン停止

アメリカの大手石油パイプラインがランサムウェアに攻撃されました。これにより、すべてのパイプラインを5日間停止する事態に陥りました。

一時的なパイプラインの停止であるとはいえ、その被害は甚大です。パイプラインの停止を受けてアメリカの運輸省は燃料の輸送において、緊急措置の導入を宣言しました。

病院のシステムダウン

ドイツにある大学病院がランサムウェアの攻撃により、システムダウンしました。

システムダウンの影響で、救急患者の受け入れができなくなりました。そこで別の病院へ搬送された女性患者が治療の遅れにより亡くなっています。

システムダウン以外にも、30台のサーバーが暗号化される被害もありました。

アルミニウム製造会社のサーバーが感染

アルミニウム製造会社のサーバーがランサムウェアに感染し、約2,700台のサーバーと約500台のパソコンが暗号化されました。この影響で、それまで自動化されていた工程を手作業で行わなければならず、長期間にわたって著しく生産量が低下したのです。

被害総額は65〜77億円にものぼるとされています。

ゲームソフトメーカーの個人情報流出

ランサムウェアの侵入により、ゲームソフトメーカーで最大39万件の個人情報が流出しました。不正アクセスにより、社内システムにあった顧客や取引先の個人情報にも影響がありました。

併せてメールやファイルサーバーの利用ができなくなり、一時的に業務を停止する事態に陥ったのです。

サービス事業会社での個人情報暗号化

コールセンター事業などを行っているサービス事業会社において、ランサムウェア攻撃により個人情報が暗号化されました。暗号化された個人情報は、過去にアルバイトへ応募した約1万5千人と従業員約9千人のものです。

結果的に個人情報の流出は免れましたが、この会社ではランサムウェア対策を強化しています。

自動車メーカーでシステム障害

大手自動車メーカーがランサムウェアの攻撃を受け、大規模なシステム障害が発生しました。本社のパソコンが使えなくなり、製品を出荷できない状態に陥ったのです。さらに国内外の工場が9つも停止し、生産がストップしました。

一般的なランサムウェアと異なり、中枢サーバーのセキュリティ設定変更により外部との通信をシャットアウトし、一度に多くのデータを暗号化されました。

大学でアカウント情報流出

大学のサーバーがランサムウェアに感染し、データの一部が改変されました。学生や職員のアカウント情報を管理するシステムが攻撃され、約4万件の個人情報が流出したのです。

原因はファイアウォールの設定ミスであり、セキュリティ設計の見直しを余儀なくされました。

製粉会社のデータ暗号化

大手製粉会社において、ネットワーク上のサーバーや端末のデータがランサムウェアにより暗号化されました。基幹システムのみならずデータのバックアップまでもランサムウェアの影響で暗号化されたため、データ復元が非常に難しいとされています。

そのうえ、サーバーにあった個人情報や企業情報が一部流出したと考えられています。

ランサムウェアの対策方法

ランサムウェアの被害を受けないためには、事前の対策が非常に大切です。そこで、ランサムウェアの対策方法を6つ紹介します。

- 多要素認証の導入

- 脆弱診断の実施

- データのバックアップ

- メールリンクの見極め

- アンチウイルスソフトのインストール

- 従業員への啓蒙

今一度会社のランサムウェア対策を見直し、セキュリティを強化しましょう。

多要素認証の導入

多要素認証とは、複数の認証方法を組み合わせ、セキュリティを強化する方法です。認証方法には、以下の種類があります。

| 種類 | 具体例 |

| 知識認証 | パスワード・PINコード・秘密の質問 |

| 所有認証 | スマートフォン・IDカード・ハードウェアトークン |

| 生体認証 | 指紋認証・顔認証・静脈認証・声紋認証 |

多要素認証では、知識認証・所有認証・生体認証のうち2種類以上を利用します。

これと似た言葉に2段階認証がありますが、こちらは同じ種類のなかから2つ以上の認証を行う方法です。例えば、パスワードと秘密の質問を導入する場合には、2段階認証となります。

2段階認証と多要素認証では、多要素認証の方が高い安全性を持つといえます。

脆弱診断の実施

脆弱診断を実施し、OSやソフトウェアにあるセキュリティ上の欠陥をなくしましょう。脆弱性を修正し、保護するセキュリティパッチの適用には、OSやソフトウェアを常に最新の状態へアップデートする必要があります。

また、VPN機器も同様にアップデートを行い、脆弱性対策を行いましょう。ランサムウェアはこれらの脆弱性を狙って侵入します。

データのバックアップ

ランサムウェアの攻撃を受けるとデータが暗号化されるため、必ずバックアップをとっておきましょう。バックアップをとる際には、気をつけるべきポイントが3つあります。

- 3つ以上のバックアップデータを保存する

- クラウドストレージと外付けHDDなど、異なる媒体に保存する

- バックアップデータの1つは自社から物理的に離れたオフサイトで保管する

これらのポイントを守らなければ、バックアップデータも暗号化されてしまうケースがあります。

メールリンクの見極め

ランサムウェアは、メールに添付されたリンクから感染するケースがあります。そのため、メールリンクはむやみやたらに開かず、見極めなければなりません。

また、ソフトウェアをダウンロードするとランサムウェアに感染する場合もあります。ソフトウェアは開発元を確認し、安全性を確かめてからダウンロードするようにしましょう。

これ以外に、Webサイトを閲覧したりUSBを介したりしてランサムウェアは侵入します。不要なサイトや不審な外部接続機器は開かないようにしてください。

アンチウイルスソフトのインストール

ランサムウェアを侵入させないためには、アンチウイルスソフトやEDRなどのセキュリティ導入も必要です。これらはエンドセキュリティと呼ばれ、パソコンやモバイル端末をランサムウェアなどのマルウェアから守ってくれます。

特にEDRは、感染した端末をネットワークから隔離したり、データの復旧を行ったりもできるため、万が一ランサムウェアが侵入してしまった場合に被害を最小限にとどめられます。

従業員への啓蒙

これらの対策や対処方法をセキュリティ部門が理解していても、実際に端末を操作する従業員が把握していなければ意味がありません。そのため従業員への啓蒙は、ランサムウェア対策において非常に重要であるといえます。

特にメールリンクの見極めは、普段メールを確認する従業員が判断をしなければなりません。ランサムウェアの脅威や対処法を従業員にもきちんと教育し、大切なデータを守りましょう。

ランサムウェア対策には社員の教育が大切

ランサムウェアは、大切なデータを暗号化し、身代金を要求する悪質な手口です。世界中で多くの被害があり、これを防ぐためにはあらかじめ対策を考えておかなければなりません。

ランサムウェア対策の方法はいくつかありますが、実際に端末を操作する従業員へのセキュリティ教育が不可欠です。

日本パープルが提供するCoach Mamoru(コーチマモル)は、ランサムウェア対策など、情報セキュリティ分野に精通した講師によるコンサルティングを行っています。300社以上のコンサルティング実績を持ち、参加者のレベルに合わせた研修をご提案いたします。

従業員へのセキュリティ教育にお悩みの場合は、お気軽にご相談ください。